資訊安全的未來發展趨勢-零信任模型

- 撰文者:

- 2024/04/05 瀏覽數:748

近年來,公部門對於資安的要求逐漸提高,主要是因為數位化轉型和敏感數據的重要性不斷增加,需要更強大的安全措施來保護國家和公民的資訊。

公部門資安要求的趨勢和重點包括:

- 零信任模型

公部門機構也越來越傾向於將所有內部和外部的訪問都視為不受信任,並要求用戶在訪問資源時進行嚴格的身份驗證和授權。有助於減少內部威脅和外部攻擊的風險。

- 數據隱私和合規性

公部門需要遵守嚴格的數據隱私法規,並確保個人和敏感數據的保護。包括確保數據只被授權人員訪問,並且有適當的數據加密和安全措施。

- 多因素身份驗證

為了確保用戶身份的安全,多因素驗證(MFA)在公部門機構中變得更加普遍。意味著用戶需要提供多個身份驗證要素,例如密碼和生物特徵,以訪問系統。

- 強化網絡安全

公部門機構需要加強其網絡的安全性,包括入侵檢測系統(IDS)、入侵防禦系統(IPS)、防火牆和威脅情報共享,以檢測和防止攻擊。

- 培訓和教育

教育和培訓員工成為資安意識和實踐的一部分,以減少社交工程和內部威脅的風險。

- 應急計劃和演練

公部門機構需要建立健全的資安應急計劃,包括定期的演練,以應對各種資安事件,並迅速恢復正常運作。

- 供應鏈安全

公部門通常依賴於供應商提供技術和服務,因此要求供應鏈的安全性也變得更加重要。包括確保供應商符合相關的安全標準和要求。

公部門資安要求在面對現代威脅和技術挑戰時不斷發展和加強。這些要求旨在確保政府機構能夠有效地保護國家資訊基礎設施,並維護公民的隱私和安全。因此,公部門必須不斷提升其資安策略,以應對不斷演變的風險。

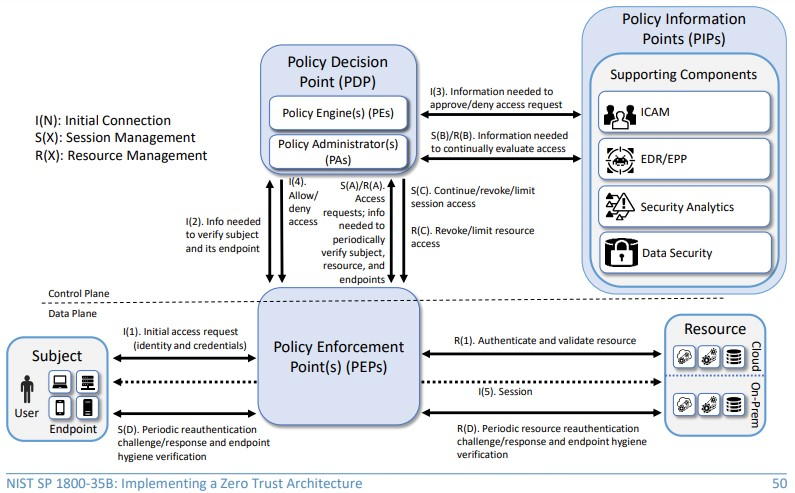

什麼是「零信任」?

圖片來源/NCCoE

零信任(Zero Trust Security)是一種資訊安全策略和架構,旨在提高組織的資訊安全性。傳統的資安模型通常建立在「信任但驗證」的原則上,這意味著內部網絡被視為相對安全,而外部網絡才受到更嚴格的控制和驗證。相反,零信任採用了一個基本的假設,即不信任內部或外部網絡,並要求在所有情況下都進行驗證和授權。

以下是零信任的主要原則和特點:

- 不信任點對點通信

在資安零信任模型下,所有的通信都被視為不受信任,不論是內部還是外部的。每個訪問都需要驗證和授權,並使用強化的身份驗證方式。

- 最小權限原則

用戶和設備只能訪問其需要的資源,並僅在需要時才被授予相應的許可權。有助於減少潛在攻擊面。

- 多因素驗證

為了增加身份驗證的安全性,資安零信任通常使用多因素驗證(MFA)來確保用戶的身份。

- 微分隔離

資安零信任將網絡和應用程序劃分為微小的可信任區域,以減少攻擊者在系統中移動的能力。這種方式可以限制攻擊擴散的範圍。

- 持續監控和分析

資安零信任要求實時監控和分析網絡流量、用戶活動和系統事件,以檢測不正常行為和威脅。

- 政策驅動的自動化

資安零信任模型通常使用自動化來執行訪問控制和策略執行,以確保合規性和快速應對威脅。

- 教育和培訓

資安零信任的成功也依賴於用戶的安全意識和培訓,使他們能夠識別和報告潛在的威脅。

零信任是一種現代化的資訊安全模型,旨在提高組織對內部和外部威脅的防禦能力,並減少安全漏洞。這種方法強調了不信任的基本原則,並將安全性置於所有資源和用戶的訪問之前。

「零信任」潛在問題和挑戰

導入和維護零信任模型需要大量的資金和資源。它可能需要組織重新設計網絡架構、引入新的安全工具和技術、以及培訓員工。這可能對預算有一定的負擔。

零信任模型的設計和實施可以變得非常複雜。它需要建立高度細緻的策略、設定多重身份驗證、實行持續監控和分析等,這可能超出了某些組織的技術能力。

嚴格的零信任控制可能導致用戶體驗變差。多次身份驗證和訪問控制可能會增加用戶的工作負擔,降低效率。平衡安全性和用戶體驗是一個挑戰。

結論

零信任模型提高網路安全性,將內部和外部的威脅都納入考量,降低了內部威脅和資料外洩的風險。提供更精細的存取權限控制,能夠根據用戶的身份和需求進行限制,並增加資料的權限,對資料的監控和日誌記錄。

更加靈活、強大和安全的方法,以確保組織的資訊和資產免受威脅。它反映了現代數位環境的現實,即不應該信任任何人或任何事物,並且需要以最高的警惕性來保護資訊安全。

猜你喜歡

當生活與工作逐漸仰賴機器、聯網,資產被轉移、行蹤被監視、品管數據被調包……都不再是電影情節,而我們又該做好什麼準備,才能免於扮演被駭者的角色呢?

駭客入侵已不再單純想偷資料而已,挾資料以敲詐往往才是他們的最大目的。面對無孔不入的病毒攻擊,歐美都已祭出反制措施來對抗……

WannaCry勒索病毒猖獗侵襲全球150個國家,造成個人與公司行號超過二十萬的受害者,台灣位於重要的地理戰略與經濟位置,是駭客覬覦的目標之一。根據國內知名資安廠商統計,光是2015年就已經超過5成以上的台灣企業遭受到網路攻擊,所以如何加強資訊防護的能力對企業而言是一個重要的課題。本篇將以此 為切入點,探討如何建立正確資安觀念與導入雲端服務,有效增進企業資訊安全。

在科技飛速發展的當今社會,資訊安全已成不容忽視的重要議題。面對日益險峻的資安風暴,不單是技術性的考驗,更牽涉組織文化、政策和教育等多層面因素。企業必須全面考慮硬體和軟體的防範措施、從全球重要資安事件中因應攻擊層次不斷提昇的挑戰。同時,社會教育與觀念的轉變,也是應對資安威脅不可或缺的一環。

系統邏輯思維與創新思考力

上課時間 2026/09/30 ~ 2026/09/30

乙種職業安全衛生業務主管教育訓練課程 - 【台南日間班】 - 雙人以上優惠價 - 考試:7/29起~ - 待課程確定後再行繳費

上課時間 2026/07/06 ~ 2026/07/13

航向全球-掌握國貿船務運輸與通關實務 - 船務工作實務

上課時間 2026/06/24 ~ 2026/07/01

ISO9001&ISO14001&ISO45001三合一整合型內部稽核員訓練

上課時間 2026/09/01 ~ 2026/09/02

整合財務與管理報表創造經營成效 - 本課程為會計主管每年12小時持續專業進修認證課程 - 即將達開班門檻

上課時間 2026/09/15 ~ 2026/09/15

高效職場時間管理術:用EQ掌控工作節奏

上課時間 2026/07/08 ~ 2026/07/08

主管招募及績效面談能力提昇

上課時間 2026/07/21 ~ 2026/07/21

Excel圖表實務全攻略:視覺化圖表 × AI智能學習 - 王仲麒老師 - 可自備筆電

上課時間 2026/06/17 ~ 2026/06/24

AI x 數位行銷:綠色品牌新時代,用AI推動永續轉型與行銷創新 - 請自備筆電/LINE@ID:@274aywrg - 陳佩君老師

上課時間 2026/07/16 ~ 2026/07/16

丙種職業安全衛生業務主管安全衛生教育訓練 - 電腦測驗預計115年8月 - 招生中

上課時間 2026/07/27 ~ 2026/07/31